Bilan Cyber Sécurité 2025 : Une année difficile en France pour les organisations (Analyse & Sources)

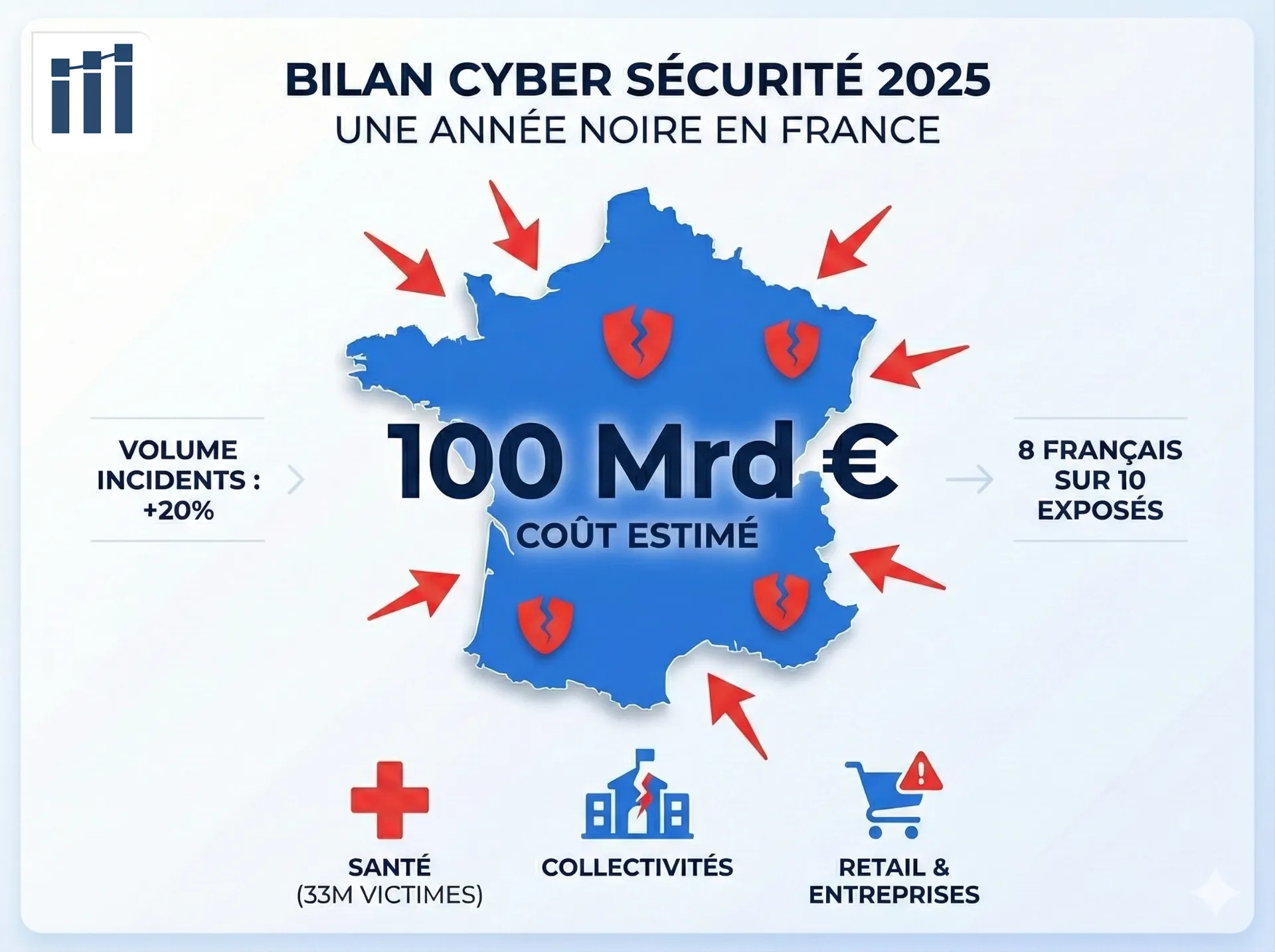

2025 une année noire en matière de cyber sécurité en France.

Si 2024 était l'année de l'avertissement, 2025 a été celle du crash-test. On ne parle plus d'attaques isolées ou de "bruit de fond", mais d'une véritable industrie organisée qui a coûté la bagatelle de 100 milliards d'euros à l'économie française.

J'ai donc fait une analyse de données des incidents majeurs de l'année (ANSSI, CNIL, Dumps) pour comprendre pourquoi 45% des entreprises françaises ont été impactées cette année.

Voici le récap d'une année noire, appuyé par la data vérifiée.

1. Les chiffres qui font mal

Commençons par les KPIs globaux. Si la sécurité de la France était une API, elle aurait renvoyé une erreur 503 toute l'année.

Le Coût : 100 Milliards d'euros. C'est l'estimation du coût global de la cybercriminalité pour l'économie, un chiffre qui a explosé.

Volume d'incidents : Une hausse marquée des notifications à la CNIL, confirmant la tendance de +20% observée dès 2024.

Fréquence : Les collectivités territoriales (nos mairies : 18 collectivités sont ciblées par mois) sont des cibles privilégiées, représentant désormais 75% des bénéficiaires des parcours cyber de l'ANSSI. Faute de budget et d'équipes SOC, nos mairies sont devenues le terrain d'entraînement des hackers.

L'Impact Humain : C'est la stat la plus effrayante. 8 Français sur 10 ont vu leurs données exposées cette année. Si vous lisez ceci, vos infos sont peut-être dans la nature.

La Charge : 5 629 violations notifiées à la CNIL, soit une hausse de 20% vs 2024.

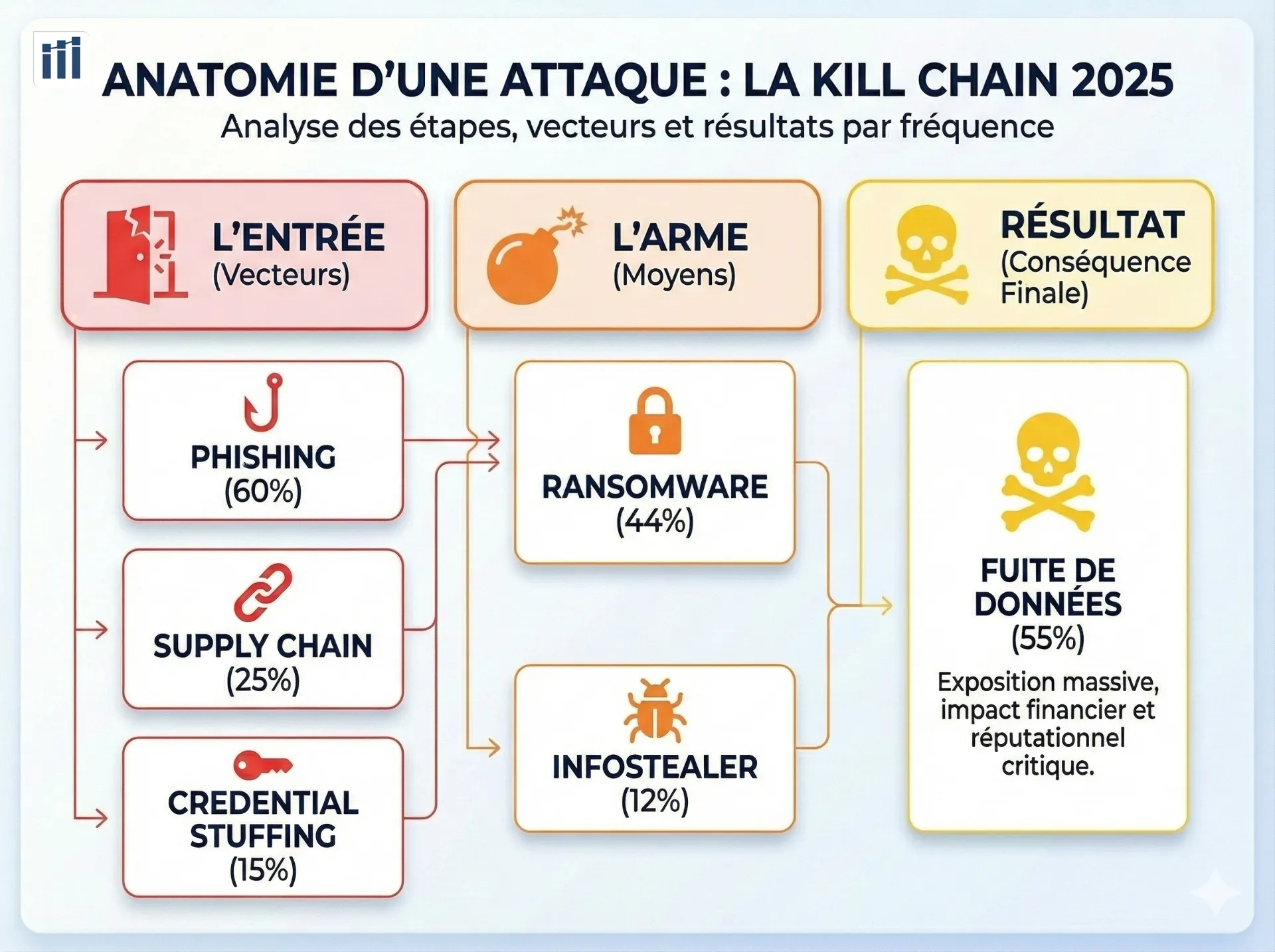

2. L'Anatomie d'une attaque (La Kill Chain 2025)

Analyser les statistiques vecteur par vecteur n'a plus de sens aujourd'hui, car les attaquants combinent désormais plusieurs méthodes dans un même scénario. C'est ce qu'on appelle une attaque composite ou "Kill Chain".

Voici comment s'articule le pipeline d'attaque standard validé par les rapports 2025 :

Le Tableau des Vecteurs : La Nuance qui change tout

Pour comprendre où investir votre budget sécu, il faut distinguer la porte d'entrée, l'arme et le résultat.

Vecteur | Fréquence | Phase (La Nuance) | Le verdict technique |

|---|---|---|---|

Phishing | 60% | 🚪 Entrée | Vecteur principal. L'IA générative a rendu les mails indiscernables. |

Supply Chain | 25% | 🚪 Entrée | On contourne la sécurité en passant par un partenaire de confiance (ex: CAF). |

Credential Stuffing | 15% | 🚪 Entrée | On force la serrure avec des clés volées ailleurs (ex: Kiabi). |

Ransomware | 44% | 💣 Arme | L'arme utilisée pour paralyser et extorquer. |

Fuite de Données | 55% | ☠️ Résultat | La conséquence finale (ex: 22M de données CAF, 33M Viamedis). |

3. Analyse des Cas d'Usage : Pourquoi ça casse ?

J'ai isolé trois types d'architectures d'attaque qui ont dominé 2025.

Cas A : L'attaque "API" (Credential Stuffing)

Le principe : On prend des logins/pass volés ailleurs et on bourrine l'API de login.

La victime : Kiabi (Janvier 2025).

Le résultat : 20 000 comptes clients compromis via le site de seconde main.

Le point critique : Ce ne sont pas juste des commandes qui ont fuité, mais des IBANs.

Leçon Tech : Kiabi a dû masquer les IBANs en urgence après l'attaque. Si votre endpoint

/loginn'a pas de rate-limiting agressif ni de MFA, c'est fini.

Cas B : L'attaque "Dependency Hell" (Supply Chain)

C'est le gros morceau. Pourquoi attaquer la forteresse quand on peut passer par le fournisseur de confiance ?

La victime : La CAF (Décembre 2025).

La data : 22 millions de données (correspondant à 3,5 millions de foyers) ont été publiées. La CAF a confirmé que les données provenaient de "partenaires publics" et non d'une faille directe de leur SI.

Leçon Tech : Le Third Party Risk Management (TPRM) n'est plus une option administrative. Si votre prestataire n'est pas sécurisé, VOUS n'êtes pas sécurisé.

Cas C : Le "Denial of Service" (DDoS Politique)

Ici, on ne cherche pas la data, on cherche le chaos.

La cible : La Poste / Banque Postale (19 Décembre 2025).

Le timing : Une paralysie des services en pleine période de Noël, confirmée par les médias spécialisés.

Leçon Tech : La disponibilité est une métrique de sécurité. Si votre infra ne scale pas sous une attaque volumétrique, votre service meurt.

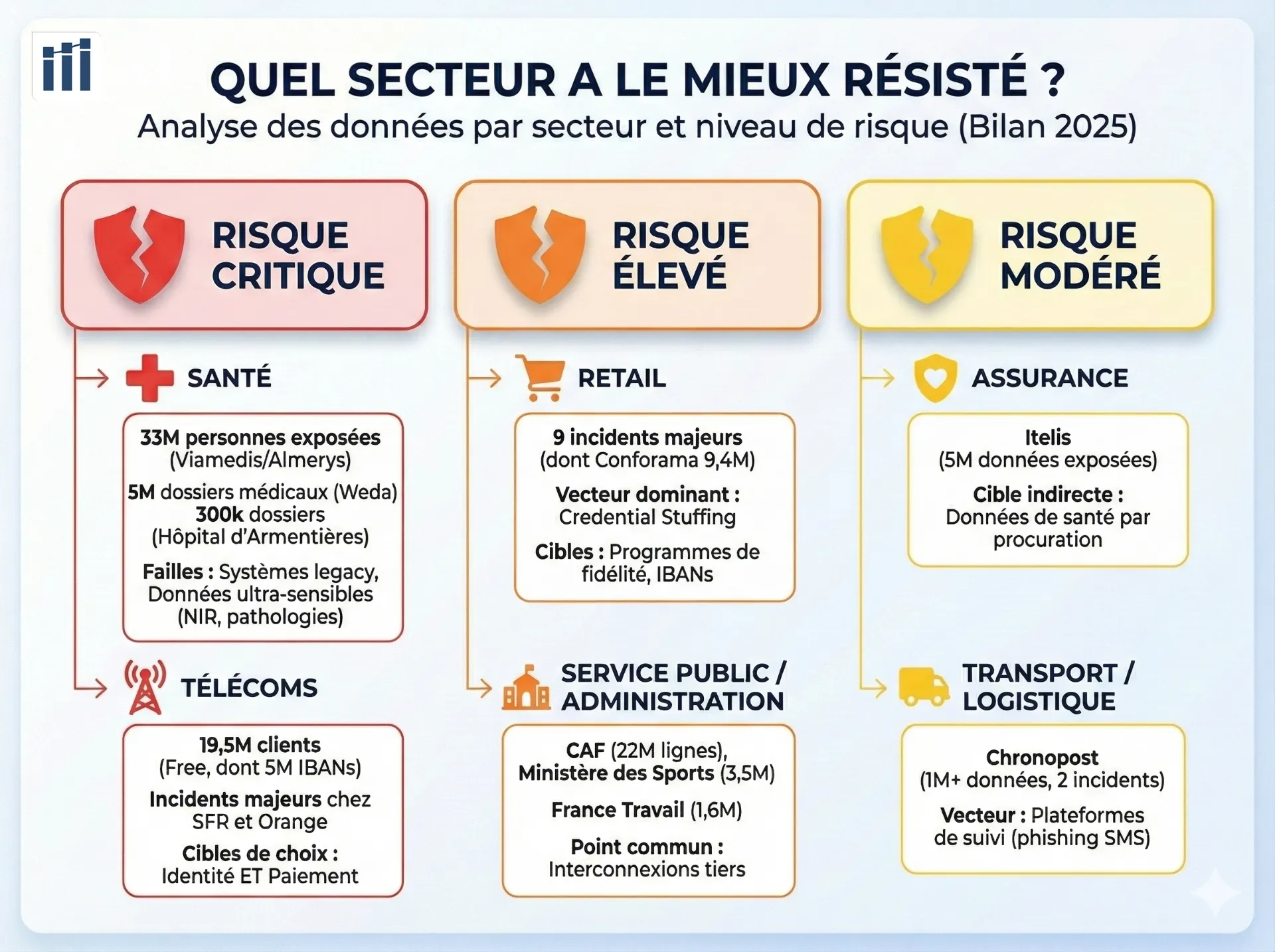

4. Quel secteur a le mieux résisté ?

Si on regarde les données par secteur, on voit clairement où se situent les réserves de données les plus convoitées.

Risque CRITIQUE

Santé : Le bonnet d'âne. L'attaque Viamedis/Almerys (Janvier 2024) a exposé 33 millions de personnes, soit près de la moitié de la population française. L'impact s'est fait sentir tout au long de 2025 avec des campagnes de phishing ciblées. À cela s'ajoutent l'Hôpital d'Armentières (300 000 dossiers via Lockbit), les établissements du Grand Ouest et surtout Weda (5 millions de dossiers médicaux). Le secteur cumule les failles : systèmes legacy, sous-investissement chronique et données ultra-sensibles (NIR, pathologies).

Télécoms : Une année catastrophique. Free a vu 19,5 millions de clients exposés (dont 5M d'IBANs), SFR a subi deux incidents majeurs (novembre 2024 puis décembre 2025), et Orange a officiellement porté plainte fin juillet 2025. Les opérateurs sont des cibles de choix : ils détiennent à la fois les données d'identité ET les données de paiement.

Risque ÉLEVÉ

Retail : Les programmes de fidélité sont les nouvelles mines d'or. Le secteur totalise 9 incidents dans notre tableau : Kiabi, LDLC, Auchan, Boulanger, Cultura, Truffaut, Louis Vuitton, Conforama (9,4M !), Picard... Le vecteur dominant ? Le Credential Stuffing – les hackers recyclent les mots de passe volés ailleurs pour piller les cagnottes fidélité et récupérer des IBANs.

Service Public / Administration : Les administrations françaises ont été lourdement touchées. La CAF (22M de lignes en décembre), le Ministère des Sports (3,5M), France Travail (1,6M) et les ENT d'Île-de-France. Le point commun : des interconnexions avec des partenaires tiers moins sécurisés.

Risque MODÉRÉ

Assurance : Au-delà de Viamedis/Almerys, Itelis a vu 5 millions de données exposées. Le secteur gère des données de santé par procuration, ce qui en fait une cible indirecte mais lucrative.

Transport / Logistique : Chronopost a été touché deux fois (janvier et décembre 2025), totalisant plus d'un million de données. Les plateformes de suivi de colis sont des vecteurs de phishing redoutables (faux SMS de livraison).

Qui s'en sort le mieux ?

Le secteur bancaire traditionnel reste relativement épargné des fuites massives publiques, grâce à des investissements historiques en cybersécurité et des obligations réglementaires strictes (DSP2, tests d'intrusion obligatoires). Mais attention : les attaques DDoS comme celle de La Poste/Banque Postale en décembre montrent que la disponibilité reste un angle mort.

5. Conclusion : Attention à la dette technique architecturale

Ce benchmark 2025 agit comme un reality check brutal : la méthode classique (Firewall périmétrique + Antivirus) montre ses limites face à des groupes structurés qui exploitent désormais la logique métier plus que la technique pure.

Si vous gérez de la data en 2026, votre architecture doit être auditée sous un nouvel angle :

L'Authentification est votre "Single Point of Failure" : L'incident Kiabi nous rappelle que tant que le mot de passe reste la clé unique, le risque de Credential Stuffing est maximal. Avez-vous envisagé le MFA physique ou les Passkeys pour vos accès critiques ?

L'Interconnexion est une porte dérobée : L'architecture de la CAF était robuste, mais celle de ses partenaires l'était-elle autant? Le concept de "Zero Trust" doit s'appliquer : ne faites pas confiance aveuglément aux flux entrants, même venant de partenaires "sûrs".

L'Observabilité avant la protection : L'exfiltration est devenue ultra-rapide. Si vos logs ne lèvent une alerte que le lendemain, la partie est déjà perdue. La capacité à détecter une anomalie de sortie de données est devenue aussi cruciale que de bloquer l'entrée.

2025 a coûté 100 milliards d'euros à l'économie française. Ne laissez pas une architecture vieillissante devenir votre plus gros passif pour 2026.

Tableau Récapitulatif des Fuites de Données ayant un impact en 2025 en France

Date | Entité | Secteur | Volume | Criticité | Vecteur | Supply Chain | Source |

|---|---|---|---|---|---|---|---|

2025-01-20 | LDLC | Retail | 80 000 | Moyenne | Ransomware (Play) | ❌ | Revendication Play Ransomware |

2025-01-29 | Chronopost | Transport / Logistique | 210 000 | Moyenne | Intrusion Système | ❌ | Le Parisien / CNIL |

2024-01 | Viamedis / Almerys | Assurance | 33 000 000 | 🔴 Critique | Usurpation Identité | ✅ | CNIL / Le Parisien |

2025-02-14 | Hôpital d'Armentières | Santé | 300 000 | 🔴 Critique | Ransomware (Lockbit) | ❌ | France 3 Régions |

2025-03-15 | Auchan | Retail | 500 000 | Moyenne | Ransomware | ❌ | La Voix du Nord |

2025-04-02 | Le Point | Média | 400 000 | Moyenne | Phishing | ✅ | ZATAZ |

2025-04-10 | ENT Île-de-France | Éducation | 50 000 | Moyenne | Vol de Session | ❌ | Région IDF / Presse |

2025-05-01 | Free | Télécoms | 19 500 000 | Élevée | Exfiltration BDD | ❌ | BreachForums / Cybermalveillance |

2025-06-10 | Boulanger | Retail | 200 000 | Moyenne | Interception Flux | ✅ | ZATAZ |

2025-06-12 | Cultura | Retail | 150 000 | Faible | Brute Force | ✅ | Communiqué Cultura |

2025-06-14 | Truffaut | Retail | 50 000 | Faible | Credential Stuffing | ✅ | LeMagIT |

2025-07-02 | Louis Vuitton | Retail | 419 000 | Moyenne | Intrusion Réseau | ❌ | LVMH / Bloomberg |

2025-01-16 | Kiabi | Retail | 20 000 | Élevée | Credential Stuffing | ❌ | France Info |

2025-09-20 | Hôpital Grand Ouest | Santé | 150 000 | Moyenne | DDoS / Intrusion | ✅ | Ouest-France |

2025-10-05 | Conforama | Retail | 9 400 000 | Élevée | Exfiltration BDD | ❌ | Jedha.co |

2025-11-10 | Weda | Santé | 5 000 000 | 🔴 Critique | Intrusion Web | ✅ | CERT-Santé / ZATAZ |

2025-11-12 | Itelis | Assurance | 5 000 000 | Élevée | Credential Stuffing | ✅ | CNIL |

2025-11-20 | Picard | Retail | 45 000 | Moyenne | Credential Stuffing | ❌ | Boursier / Sud Ouest |

2025-11-27 | Synbird / RDV360 | Administration | 100 000 | Moyenne | Vulnérabilité API | ✅ | Gazette des Communes |

2025-12-01 | France Travail | Emploi / Social | 1 600 000 | Élevée | Malware Infostealer | ❌ | Le Monde Informatique |

2025-12-10 | SFR | Télécoms | 3 600 000 | Élevée | Intrusion Outil Interne | ❌ | Le Parisien / Frandroid |

2025-12-15 | Chronopost (Pickup) | Transport | 860 000 | Moyenne | Scraping / API | ✅ | KultureGeek |

2025-12-18 | CAF | Service Public | 22 000 000 | 🔴 Critique | Supply Chain | ✅ | MyJugaad / CAF.fr |

2025-12-19 | Ministère des Sports | Administration | 3 500 000 | Élevée | Exfiltration | ❌ | Mediapart |

2025-12-23 | Fédération Fr. Natation | Association | 1 300 000 | Moyenne | Vulnérabilité Logicielle | ✅ | FFN / L'Équipe |

Légende : 🔴 Critique = Données sensibles (santé, NIR) | ✅ = Attaque Supply Chain

Sources vérifiées :

Banque des Territoires - Bilan ANSSI Collectivités

Factoria Groupe - Statistiques Cyber 2025

La Revue du Digital - Cyberattaque Kiabi (16/01/2025)

Moov - Détails IBAN Kiabi (15/01/2025)

Arx One - Récap des cyberattaques 2025

MyJugaad - Cyberattaque CAF 22M données (18/12/2025)

Solutions Numériques - Démenti CNAF & DDoS La Poste (19/12/2025)

CAF.fr - Communiqué officiel Sécurité (18/12/2025)

Orange Newsroom - Communiqué Cyberattaque (28/07/2025)

CCI - Coût Cybercriminalité 100 Milliards

Blog Cybersécurité - Viamedis/Almerys 33M victimes